Korelasyon Senaryoları – Bölüm III

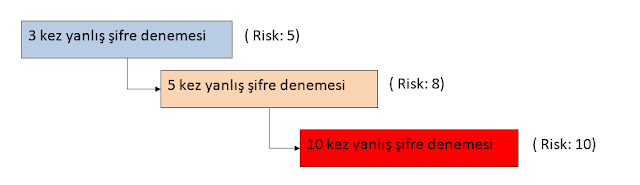

Korelasyon Senaryoları Herkese merhaba uzun bir aradan sonra Korelasyon Senaryoları Bölüm III ile karşınızdayım. Bölüm III'te artık senaryolarımızın üzerinden geçmeye başlayalım. Her korelasyon kuralı çalıştığında, onun bir örneği oluşturulur ve kurallar işlenmeye başlanır, kurallar olaylarla uyuştukça risk seviyesi artar. Risk seviyesi ayarlarda verilen risk seviyesini aştığında ise alarm üretilir. Ancak işlenecek daha fazla alt kural varsa, bunlara bağlı olarak risk seviyesi daha da yükselir ve yeni alarmlar üretilmeye devam edilir. Yani alarmlar birbirine bağlı olmalıdır. Bunu örnekle açıklamak gerekirse, bir kişi 3 kez yanlış şifre girdiğinde risk seviyesi 5 olsun ve alarm üretilsin, devamında belirli bir süre içerisinde aynı kişi 5 kez daha yanlış şifre girdiğinde risk seviyesi 8 olsun ve alarm üretilsin, daha sonra aynı kişi belirli bir süre içerisinde 10 kez daha yanlış şifre girdiğinde risk seviyesi 10 olsun ve alarm üretilsin. Bu durum aşağıdaki gibi gösterilmiştir. ...